Chrome podatne na kradzież haseł

12 lipca 2010, 13:58Andreas Grech informuje, że Chrome jest podatny na kradzież haseł. Wszystko przez dodatki do tej przeglądarki, które mogą być pisane w JavaScript oraz HTML i mają dostęp do obiektowego modelu dokumentu (DOM).

USA formalnie oskarżyły Snowdena

22 czerwca 2013, 10:07Stany Zjednoczone oficjalnie postawiły zarzuty Edwardowi Snowdenowi, który ujawnił prowadzony przez NSA program PRISM. Zwróciły się jednocześnie do władz Hongkongu o zatrzymanie mężczyzny na podstawie tymczasowego nakazu aresztowania. Snowden jest oskarżony szpiegostwo, kradzież oraz przekazanie własności rządowej.

NSA - najlepsi cyberszpiedzy na świecie?

14 stycznia 2016, 10:50Były dyrektor NSA, Michael Hayden, uważa, że amerykańska Narodowa Agencja Bezpieczeństwa jest najlepszą organizacją cyberszpiegowską na świecie. Jest też jedną z kilku agencji, które nie zajmują się szpiegostwem przemysłowym.

Z Prescott National Forest w Arizonie zniknął 1-t głaz. Nie wiadomo, co się z nim stało

31 października 2019, 11:19Około 2 tygodni temu z pobocza autostrady 89, która prowadzi przez Prescott National Forest w Arizonie, w tajemniczy sposób zniknął 1-tonowy głaz, nazywany przez okolicznych mieszkańców Wizard Rock. Władze Lasów Państwowych (National Forests) apelują o pomoc w jego odnalezieniu.

Ubezpieczenie - co to jest? Jakie są rodzaje?

31 października 2024, 16:44Ubezpieczenie to forma ochrony finansowej zapewniane przez towarzystwo ubezpieczeniowe, która chroni osoby i mienie przed skutkami nieprzewidzianych zdarzeń. Polega na zawarciu umowy między ubezpieczycielem a ubezpieczonym, gdzie ubezpieczyciel zobowiązuje się do wypłaty odszkodowania w zamian za opłacaną przez ubezpieczonego składkę. W zależności od potrzeb i rodzaju ryzyka dostępne są różne rodzaje ubezpieczeń.

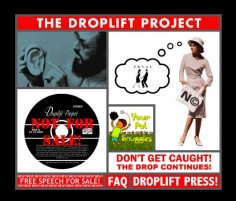

Zostawianie w sklepie zamiast kradzieży

19 czerwca 2008, 12:29Sklepy na całym świecie zabezpieczają się przed kradzieżami. Jak jednak ustosunkować się do innego coraz popularniejszego zjawiska: zostawiania (lecz nieprzypadkowego) na półkach różnych przedmiotów? Nowy trend zyskał już w języku angielskim nazwę: shopdropping lub droplifting.

PayPal oskarża Google'a

27 maja 2011, 11:04Ledwo Google przedstawił swój projekt płatności elektronicznych Google Wallet, a już został oskarżony przez PayPala o kradzież tajemnic handlowych. Co prawda tego typu pozwy zdarzają się w przemyśle, lecz ten wygląda wyjątkowo poważnie.

Niebezpieczne rozszerzenia

20 sierpnia 2014, 08:45Analiza 48 000 rozszerzeń dla przeglądarki Chrome wykazała, że wiele z nich jest wykorzystywanych do kradzieży danych i innych działań skierowanych przeciwko użytkownikowi. Przecięty internauta nie jest w stanie stwierdzić, że rozszerzenie dokonuje nań ataku.

Torba za prawie 2 miliony dolarów

24 lipca 2017, 12:44Torba, do której Neil Armstrong zebrał pierwsze w historii próbki gruntu Księżyca, została sprzedana na aukcji. Anonimowy kupiec zapłacił 1,8 miliona dolarów. Cena była niższa od spodziewanej, gdyż dom aukcyjny zakładał, że torba znajdzie nabywcę za 2-4 milionów dolarów

Aresztowany za noc w muzeum

18 maja 2020, 12:59Aresztowano mężczyznę, który włamał się do Muzeum Australijskiego, najstarszego muzeum w Australii i najstarszego muzeum historii naturalnej na świecie, i robił sobie selfie z głową w odlewie czaszki tyranozaura. Podejrzany ukradł też kapelusz kowbojski jednego z pracowników. Jego zachowanie utrwaliły kamery przemysłowe. Na nagraniu widać, jak mężczyzna przez ok. 40 min przechadza się po muzeum, robiąc zdjęcia, a także przeszukując szuflady i pomieszczenia magazynowe.